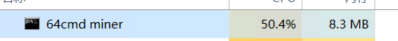

第一天上班,发现服务器上有一个异常的进程,占用CPU非常高。

于是查到PID后,用命令 netstat -an | findstr 1204

查询到该进程一直在与某新加坡的IP建立链接。所以怀疑是挖矿程序

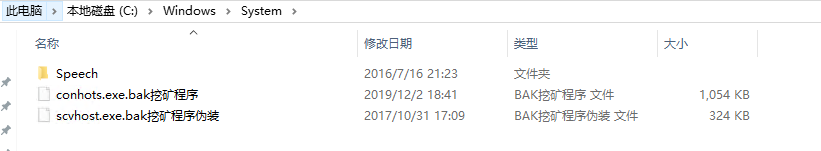

找到该程序的exe文件,发现都是隐藏的,并且是伪装的系统进程

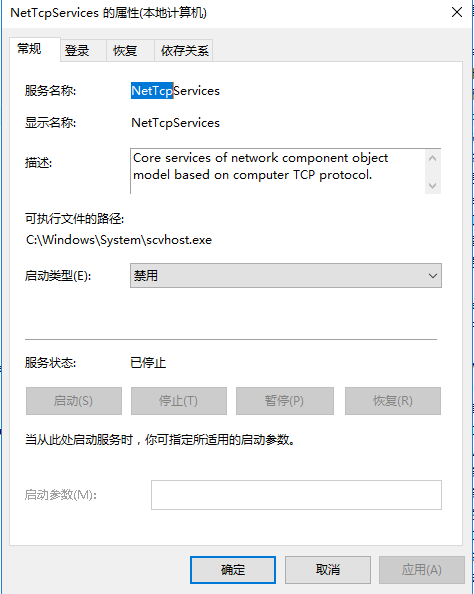

于是顺着服务,找到一个伪装成NetTcpServices的服务,是自启的,于是禁用。

并且删除掉exe文件,干掉进程。于是服务器CPU瞬间就下来了。

wmic process where Name=”64cmd miner” get ParentProcessId 可以查询父命令